Il digital onboarding rappresenta il processo digitale che ti consente di accogliere nuovi clienti nella tua azienda, abilitato tramite un sistema di identificazione e certificazione dell’identità, semplice e sicuro. Grazie alla nostra Piattaforma di Onboarding Digitale, i clienti possono essere identificati rapidamente online da remoto e possono visualizzare e firmare elettronicamente documenti digitali.

Digital Onboarding Platform

Scopri la piattaforma che semplifica il riconoscimento e la certificazione dell’identità dei clienti da remoto, in modo sicuro e a norma di legge.

Cosa pensano i nostri clienti della Digital Onboarding Platform

Funzionalità del Digital Onboarding di Intesa

La nostra piattaforma di Digital Onboarding offre un’esperienza intuitiva, ottimizzando la customer experience e permettendo di gestire le seguenti operazioni in modo efficiente e con elevati standard di scurezza tecnologica:

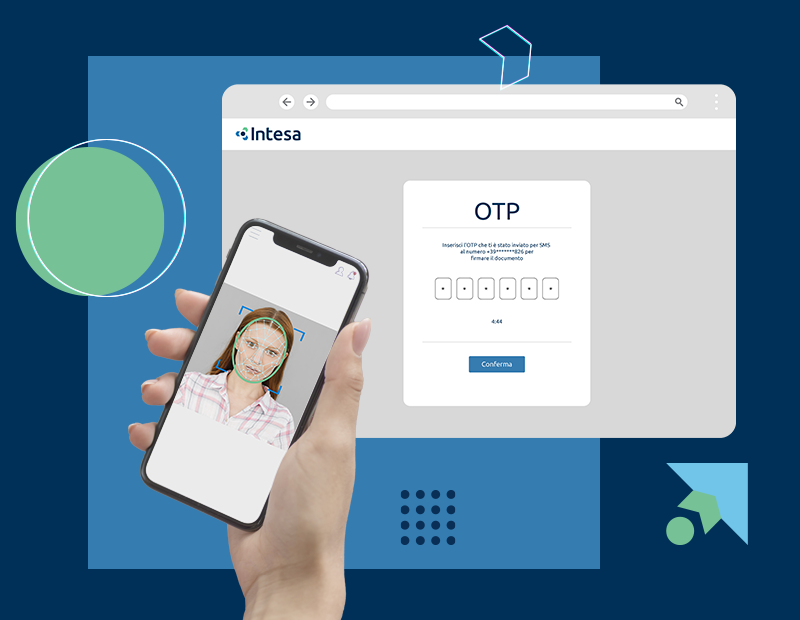

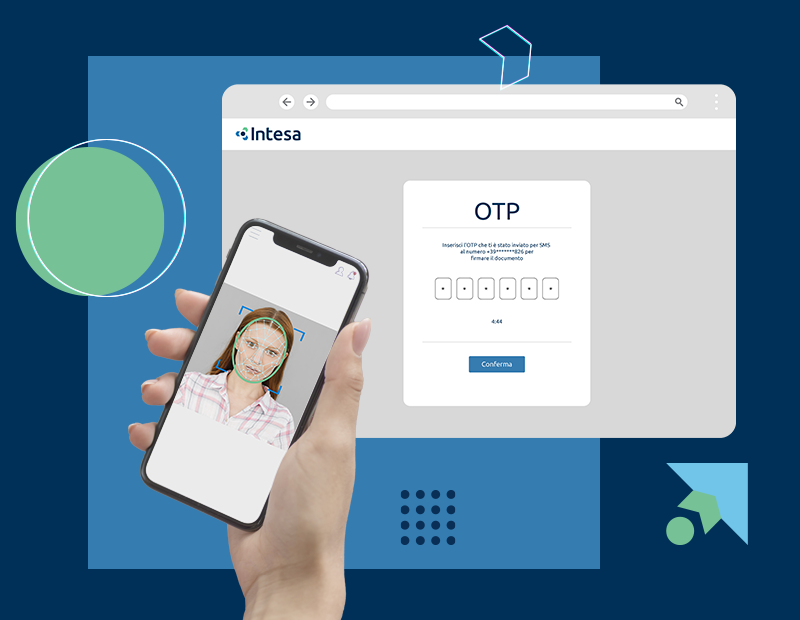

1. Verifica dell'identità

L’utente può essere identificato in modo sicuro e affidabile.

2. Automatizzazione della raccolta dei dati

Grazie alle funzionalità di Optical Character Recognition (OCR) e all’Intelligenza Artificiale (AI), è possibile raccogliere e catturare dati in modo automatizzato.

3. Match biometrico

Viene effettuata una verifica biometrica per garantire l’identità dell’utente.

4. Firma e conservazione conforme dei documenti

I documenti possono essere firmati e conservati in conformità alle normative vigenti.

I vantaggi del processo di onboarding digitale del cliente

Efficienza

Il processo digitale di onboarding riduce i tempi di registrazione e verifica dell’identità del 50%, consentendo ai clienti di iniziare a utilizzare i servizi rapidamente.

Sicurezza

L’identificazione e la verifica digitali riducono il rischio di frodi e garantiscono una maggiore sicurezza nell’accesso ai servizi.

Compliance normativa

Il processo digitale consente di conformarsi facilmente alle normative sull’adeguata verifica.

Miglioramento dell’esperienza utente

L’accesso facilitato ai servizi migliora l’esperienza dei clienti, incentivando a utilizzare i servizi e aumentando la conversion rate del 35%.

Tre diverse modalità di onboarding del cliente

1. SPID e CIE

Grazie al Self Onboarding con SPID e CIE, con un’esperienza semplice e intuitiva i tuoi utenti possono identificarsi autonomamente da remoto utilizzando le proprie identità digitali certificate, come SPID e CIE. Questo processo consente loro di verificare e certificare la propria identità in modo sicuro e affidabile.

2. Intelligenza Artificiale

Attraverso l’IA, è possibile verificare l’autenticità dei documenti e delle informazioni fornite, riducendo il rischio di frodi, anche senza SPID o CIE. Inoltre, con l’IA è possibile automatizzare il processo di identificazione, finalizzando l’onboarding del cliente senza bisogno di un operatore.

3. Video Riconoscimento

Il Video Riconoscimento coinvolge il cliente in una videochiamata in cui è possibile convalidare la propria identità. Durante questa chiamata, un operatore verifica l’identità del cliente, confrontando il suo aspetto con i documenti forniti e verificando la coerenza delle informazioni.

Richiedi una consulenza gratuita

Vuoi capire se questa soluzione fa al caso tuo? Il nostro team di consulenti è a disposizione per rispondere a tutte le tue domande, senza impegno.

Trasforma il tuo business attraverso il digital onboarding

Banche e Istituti Finanziari – Le banche e le società di servizi finanziari utilizzano il Digital Onboarding per semplificare l’adeguata verifica, l’apertura di conti e l’erogazione di servizi finanziari.

Assicurazioni – Le compagnie di assicurazioni utilizzano questa tecnologia per acquisire nuovi clienti e sottoscrivere accordi con la propria rete distributiva.

Servizi di Telefonia e Internet – Le aziende di telecomunicazioni offrono procedure di registrazione online semplificate grazie al Digital Onboarding.

Settore Immobiliare – Le agenzie immobiliari possono semplificare l’affitto e la vendita di proprietà grazie al Digital Onboarding per la firma dei contratti.

Settore Automobilistico – Le aziende che vendono veicoli online possono semplificare l’acquisto e il finanziamento tramite Digital Onboarding.

Leasing – Gli agenti di leasing e noleggio a lungo termine possono impiegare il Digital Onboarding per verificare l’identità dei clienti e garantire transazioni sicure.

Perché scegliere il digital onboarding Intesa

Un prestigioso istituto finanziario ha scelto Intesa per l’integrazione dell’identificazione tramite SPID nel proprio processo di onboarding, finalizzata all’emissione di una Firma Elettronica Qualificata (FEQ). Grazie a questa sinergia, la fase di identificazione accurata e la raccolta dei dati anagrafici si completano agevolmente attraverso un semplice accesso SPID, indipendentemente dal provider di identità del potenziale cliente.

Questa soluzione implementata ha notevolmente ottimizzato il processo di identificazione, accelerando così l’emissione della firma elettronica.

Lo SPID per un self onboarding rapido e sicuro

Intesa ha creato per UniCredit un servizio di identificazione in cui la raccolta dei dati anagrafici è interamente conclusa tramite l’autenticazione dell’utente con SPID.

Domande frequenti sul digital onboarding

1. Cos'è esattamente il digital onboarding?

2. Il digital onboarding è adatto a tutte le aziende?

3. È possibile integrare il digital onboarding nei sistemi informatici dell'azienda?

4. Con il Digital Onboarding di Intesa posso generare una firma elettronica legalmente valida?

5. Quali sono i vantaggi del Digital Onboarding di Intesa?

6. Posso abbinare la firma di un contratto al riconoscimento?

7. Quali documenti di riconoscimento vengono accettati?

8. Vengono effettuati controlli per l’antifrode?

9. È possibile scegliere solo una modalità di riconoscimento?

10. Esiste una piattaforma di monitoraggio?

Siamo a tua disposizione

Il team di Intesa è composto da persone professionali, affidabili e con lunga esperienza nei diversi settori di mercato.

Hai qualche domanda? Vuoi fissare una call di consulenza gratuita e senza vincoli? Compila il form qui a fianco con la tua richiesta o semplicemente per raccontarci di cosa avresti bisogno. Ti ricontatteremo il prima possibile.