La protezione dei dati per le aziende è solo un problema o anche un’opportunità?

Franco Tafini, Security Solutions Leader di Intesa (Gruppo IBM), ha affrontato questa attualissima tematica durante una lezione tenuta al Master in trattamento dei dati personali e Privacy Officer presso l’Università di Bologna.

Il 25 maggio 2018 è la data che sancisce l’entrata in vigore del GDPR, il regolamento europeo che introduce nuove istruzioni e regole in materia di trattamento dei dati personali per finalità di business. Si tratta di una scadenza imprescindibile per tutte le aziende ma rappresenta anche un’opportunità unica per acquisire consapevolezza sull’importanza e sul valore delle informazioni aziendali, cresciute esponenzialmente con l’aumento progressivo del digitale in tutti i settori.

La compliance verso il General Data Protection Regulation, in modi differenti, coinvolge a vari livelli tutti i ruoli aziendali e una vasta gamma di tecnologie e metodologie adottate per la gestione delle identità, dei dati e dei processi aziendali. “Non può essere solo questione di normativa come non può essere solo un approccio technology-driven.” – ha commentato Franco Tafini in apertura della sua lezione al Master Universitario – “Gradualmente le aziende si stanno rendendo conto degli effetti della trasformazione digitale; molte non hanno ancora realizzato che il cambiamento è già avvenuto ed è stato silente”.

In azienda le possibilità di perdita di informazioni sono moltissime: i dispositivi mobile, i nuovi canali di comunicazione come i social network, così come momenti più tradizionali come l’uscita di un dipendente. In molti casi, le aziende non si rendono nemmeno conto di una eventuale perdita dei dati. “Non è opportuno fare allarmismo ma è necessario prendere coscienza del fatto che ci troviamo in una condizione di costante, quotidiano allarme rosso”. Ciò è inevitabile, a causa dell’incremento della “superficie di attacco” introdotta dagli strumenti digitali e dalla velocità con cui transitano i dati.

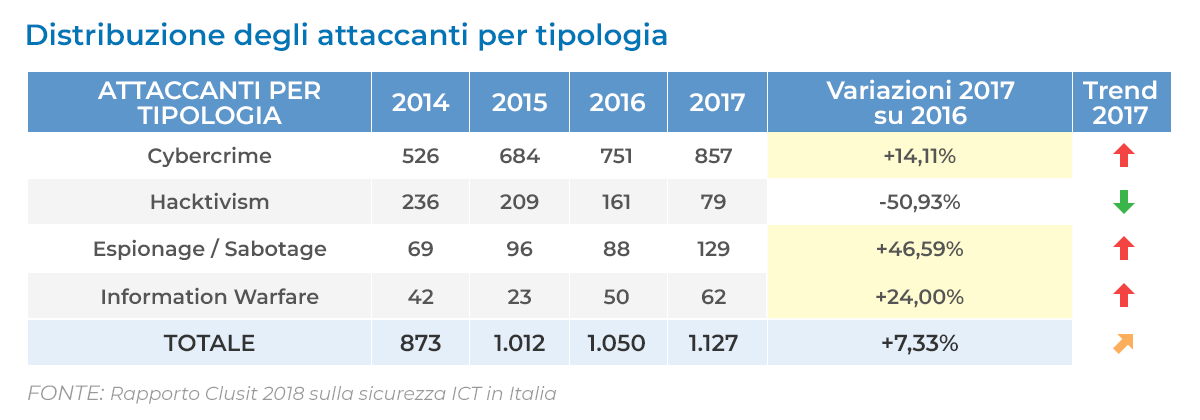

In Italia gli investimenti aziendali classificati alla voce ICT Security sono marginali o comunque ben al di sotto del valore di mercato dei beni e servizi ICT per cui tali fondi sono stanziati, soprattutto se paragonati alla percentuale di PIL generata oggi nell’ambito dei servizi informatici. Alcune categorie sono più esposte di altre: nel 2017, la crescita percentuale maggiore di attacchi gravi è stata registrata nelle categorie Banking/Finance (+11,43%) e Health (+9,59%); rispetto al 2016 sono cresciuti anche gli attacchi in ambito SW/HW Vendor (21,43%) e Research / Education (+29,09%). Un po’ più indietro, ma sempre in crescita, il numero di attacchi portati alle Critical Infrastructures (+5%).

COME DEVE ORGANIZZARSI UN’AZIENDA?

È necessario un piano strategico definito, concordato con il Top Management e allineato alle priorità aziendali. L’approccio corretto alla protezione dei dati deve di tipo essere end-to-end. La gestione perimetrale non è più adeguata e mai come oggi vanno coinvolte le diverse aree: tutti ruoli aziendali, ognuno per l’ambito di competenza, hanno il compito di collaborare per il raggiungimento di un obiettivo comune.

Partendo dal presupposto che “una informazione ha valore quando è utile al suo utilizzatore”, i dati considerati poco rilevanti all’interno di un dipartimento possono assumere un valore completamente diverso se vengono associati ad informazioni presenti in altre aree aziendali; per questo motivo è fondamentale una visione d’insieme. “Una singola informazione ha un valore, più informazioni aggregate hanno un valore esponenziale”. Inoltre, sono importanti tutte le caratteristiche dell’informazione (es. tipologie, formati, dati strutturati o non strutturati, statici o dinamici, ecc.) ma anche le differenti fasi del ciclo di vita dell’informazione (creazione, elaborazione, comunicazione/trasferimento, conservazione, distruzione, ecc.).

“Serve maggiore consapevolezza.” I progetti e le azioni messe in pratica dalle aziende che hanno sposato questo approccio sono diverse e orientate ad anticipare potenziali minacce e a mitigare gli effetti di possibili incidenti. Accanto alla capacità di contrastare gli attacchi è sempre più richiesta l’abilità di saper predire, monitorare e rispondere in modo tempestivo ed efficace. “La consapevolezza è la migliore linea di difesa contro il cyber-crimine; è proprio la basilare mancanza di questa consapevolezza in alcune organizzazioni che abilita il successo ripetuto dei cyber-attacchi.”

STRUTTURARE UNA ROADMAP PER LA PROTEZIONE DELLE INFORMAZIONI

In seguito all’identificazione dei ruoli chiave (Business Owner, Security Team e Users) e dei processi fondamentali, le aziende devono definire un percorso strutturato per la protezione dei dati.

La roadmap può essere articolata in cinque momenti chiave:

1. Identificazione degli obiettivi di business.

Descrivere gli imperativi aziendali e la loro collocazione nel contesto di mercato.

2. Definizione di un modello di classificazione.

Scegliere un modello che tenga conto dei requisiti di riservatezza, integrità e disponibilità delle informazioni e che definisca le regole per ciascun livello individuato e durante tutto il ciclo di vita dell’informazione, dalla creazione alla distruzione.

3. Sviluppare il processo di classificazione più idoneo.

Fornire a tutti gli utenti/dipendenti le indicazioni per poter comprendere come distinguere le informazioni classificate ed il loro livello di classificazione affinché possano essere trattate in conformità con le regole aziendali.

4. Definire le linee guida e gli strumenti per la protezione.

Adottare sistemi di labelling per semplificare l’identificazione delle infomazioni e fornire a utenti, dipendenti e terze parti le linee guida a cui far riferimento, unitamente alla lista degli strumenti da adottare con le relative istruzioni per l’uso.

5. Implementare e mantenere il sistema di gestione della sicurezza.

Mantenere il sistema a regime e migliorarlo con continuità attraverso verifiche e audit periodici.

ESSERE PROATTIVI ANCHE IN CASO DI SINISTRO

In materia di risk insurance, gli investimenti devono essere commisurati ai rischi rilevati e alla loro classificazione così da poter affrontare un eventuale sinistro e i costi/danni che ne derivano.

Il Cyber Risk Management passa attraverso una forte sinergia tra i risk owner aziendali, il CIO e il CFO e contribuisce alla definizione di una filiera virtuosa estesa a clienti, fornitori e professionisti IT preparati nella gestione ed implementazione della cyber security al fine di identificare il giusto equilibrio tra costo e garanzie assicurative.

Le assicurazioni servono, infatti, a trasformare un costo/danno incerto e spesso insostenibile in un costo/premio programmato, sostenibile e assorbibile. Fungono da paracadute finanziario ed economico per limitare le perdite in bilancio e per salvaguardare conseguentemente la reputazione del brand.

GDPR… E ORA COSA FARE?

Il nuovo Regolamento contiene diversi elementi innovativi rispetto alla normativa precedente, sia nell’approccio complessivo sia nei contenuti:

- sul piano dell’approccio, si passa dalla tradizionale “attitudine normativa”, di tipo formale e che indica cosa deve essere fatto per rispettare la norma, a un’idea basata sul concetto di “responsabilità” (accountability), cioè sulla centralità della responsabilità dei soggetti nell’individuazione delle modalità necessarie per perseguire gli obiettivi individuati.

Ciò lascia spazi alle Aziende (e ai CIO) di definire e documentare, motivandolo, un percorso di miglioramento continuo nel trattamento dei dati, specifico per un dato contesto organizzativo.

- sotto il profilo dei contenuti, trova ampio spazio la sicurezza dei dati, basata sull’analisi dei rischi, che diviene uno dei principi di fondo del regolamento con obbligo di notificare al Garante gli incidenti di sicurezza.

Il concetto di protezione dei dati personali alla base del GDPR è più ampio di quello di sicurezza degli stessi dati, includendo diritti degli utenti e, dunque, doveri dei titolari di trattamento che non sono riconducibili unicamente alle aree deputate alla cyber security. Per questa ragione e come già sottolineato più volte, non sono solo i reparti IT e Sicurezza ad essere coinvolti né si tratta di un semplice “affare tecnologico”, il Regolamento innova il rapporto fra normativa e soggetti tenuti ad applicarla, Titolare e Responsabile. “Non più una serie di prescrizioni da attuare ma obiettivi da raggiungere, applicando gli strumenti che si ritengono più opportuni in quel determinato contesto, con il vincolo di documentare per essere in grado di dimostrare le ragioni per cui è stata scelta una determinata strada”.